Vercel Siber Saldırıyı Doğruladı: İhlalin Başlangıcı Üçüncü Taraf Bir Yapay Zeka Aracı

Bulut tabanlı uygulama dağıtım platformu Vercel, bir siber güvenlik ihlali yaşadığını resmî olarak doğruladı. Dikkat çekici olan, saldırının başlangıç noktasının ne bir zero-day açığı ne de klasik bir kimlik avı kampanyası olması. Olayın fitili, şirketin bağlı olduğu üçüncü taraf bir yapay zekâ aracı üzerinden ateşlenmiş. Bu detay; 2026 itibarıyla AI araçlarının kurumsal tedarik zincirinde yarattığı riski bir kez daha gündemin merkezine taşıdı.

Kısa Özet

- Saldırı, üçüncü taraf bir yapay zekâ aracının Google Workspace OAuth uygulaması ele geçirilerek başladı.

- Context.ai platformundaki bir ihlalle bir Vercel çalışanının hesabı tehlikeye girdi.

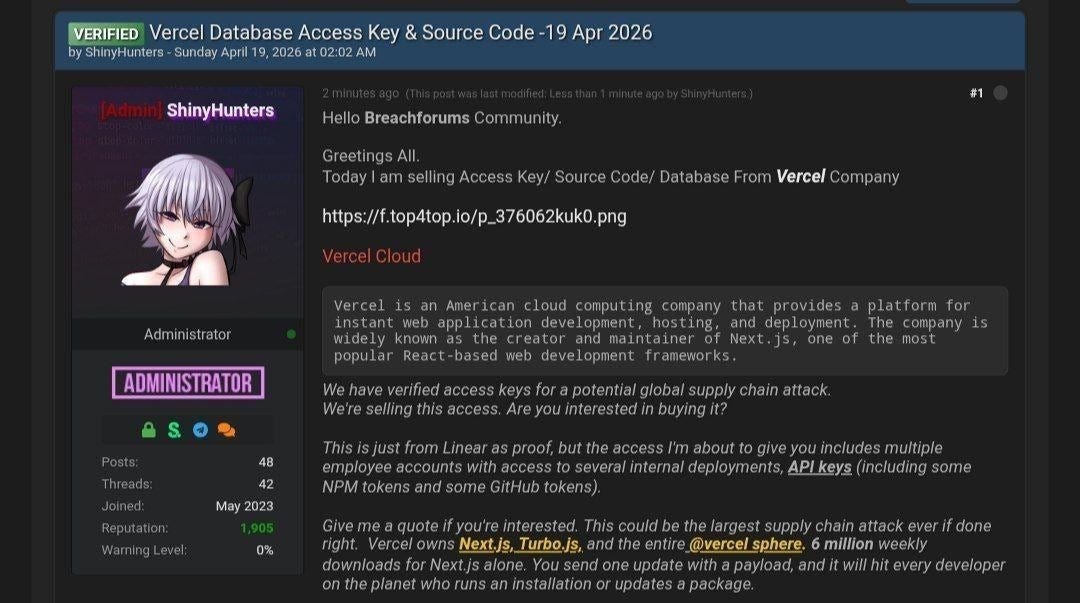

- Çalınan verilerin bir kısmı ShinyHunters ile bağlantılı bir aktör tarafından çevrim içi yayımlandı.

- Sınırlı sayıda müşteri etkilendi, platformun genel hizmetleri aksamadı.

- Vercel, sistem günlüklerinin taranması ve ortam değişkenlerinin rotasyonu konusunda uyarıda bulundu.

Olayın Kronolojisi

Vercel tarafından yayımlanan güvenlik bülteni, ihlalin bazı iç sistemlere yetkisiz erişim sağlanmasıyla başladığını aktarıyor. CEO Guillermo Rauch'un paylaşımına göre saldırgan, üçüncü taraf Context.ai platformundaki bir güvenlik açığından faydalandı. Bu açık üzerinden bir Vercel çalışanının Google Workspace hesabına erişim elde edildi ve aktör, bu erişimi kullanarak Vercel içindeki bazı ortamlara doğru yetki yükseltmesi (privilege escalation) yapabildi.

Bu tablonun teknik olarak en kritik noktası, saldırının Vercel'e ait bir bileşenden değil, çalışanın kullandığı yapay zekâ aracının OAuth izin halkasından başlamış olması. Başka bir deyişle saldırgan, kapıyı kırmak yerine, kapıya zaten anahtarı teslim edilmiş bir yapay zekâ entegrasyonunu hedef aldı.

Sızan Veriler ve ShinyHunters İmzası

Saldırının arkasında kendisini ShinyHunters grubuyla ilişkilendiren bir aktör bulunuyor. ShinyHunters; yakın dönemde Rockstar Games'e yönelik gerçekleşen hack operasyonuyla da gündeme gelmişti. Yayımlanan örneklerde şu veri türleri dikkat çekiyor:

- Çalışan isim ve e-posta adresleri

- Hesap aktivite zaman damgaları

- İç sistemlerde tutulan oturum ve oturum açma bilgilerine ilişkin meta veri

Vercel, finansal bilgi veya müşterilere ait kaynak kodu sızıntısından bahsetmezken olayın sınırlı sayıda müşteriyi etkilediğini ve platformun ana hizmetlerinde kesinti oluşmadığını vurguluyor.

Neden "Üçüncü Taraf AI Aracı" Kritik?

2026'ya girerken kurumsal iş akışlarının önemli bir bölümü, sohbet temelli yapay zekâ araçlarıyla bütünleşik çalışıyor. Toplantı özetleyen, e-posta taslağı hazırlayan, CRM'e bağlı çıkarım yapan araçların büyük çoğunluğu şunları talep ediyor:

- Google Workspace veya Microsoft 365 OAuth izinleri

- Takvim, e-posta, döküman okuma/yazma yetkileri

- Bazen de yönetici düzeyi erişim

Bu tablo, tek bir AI sağlayıcısının ele geçirilmesinin, ona bağlı kurumsal Google/Microsoft hesaplarına sıçrayan bir saldırı zincirini mümkün kılmasına yol açıyor. Vercel olayı, bu zincirin gerçek dünyada kırılabildiğini gösteren en net örneklerden biri. Saldırgan; Vercel'in ağına değil, Vercel çalışanının onay verdiği bir AI entegrasyonunun kimlik halkasına saldırdı.

Vercel Kullanıcıları İçin Somut Öneriler

Şirket, hem kendi müşterilerine hem de sistem yöneticilerine yönelik bir dizi önlem paylaştı. Bunlar aslında herhangi bir bulut ve DevOps ekibinin hazır cevaplı playbook'unda da yer alması gereken adımlar:

1. Sistem Günlüklerini İnceleyin

Son haftalara ait audit log ve giriş kayıtlarını tarayın. Özellikle:

- Beklenmeyen IP'lerden gelen oturum açma talepleri

- Alışılmadık saatlerde yapılan yönetici eylemleri

- OAuth izinlerine ait olağan dışı scope değişiklikleri

gibi sinyalleri arayın.

2. Ortam Değişkenlerini Rotasyona Alın

Vercel projelerinizdeki ortam değişkenlerinde tutulan:

- API anahtarları (Stripe, OpenAI, AWS, vb.)

- Erişim token'ları

- Veritabanı bağlantı dizgileri

gibi bilgileri yeniden oluşturun. Olası bir sızıntıya karşı en etkili önlem, token'ı değersizleştirmektir.

3. Üçüncü Taraf OAuth İzinlerini Gözden Geçirin

Google Workspace ve Microsoft 365 admin panelinden, kurumsal hesaplarınıza bağlı üçüncü taraf OAuth uygulamalarının listesini çıkarın. Kullanılmayanları iptal edin; aktif olanlar için en az ayrıcalık ilkesine uygun scope'lara indirin.

4. Çalışan Bilgisi Tabanlı Sosyal Mühendisliğe Karşı Hazırlıklı Olun

Sızan isim, e-posta ve aktivite verileri, önümüzdeki haftalarda hedefli kimlik avı kampanyalarında kullanılabilir. Ekip içinde, "Vercel'den geldiği iddia edilen" e-postalara karşı ek bir doğrulama adımı devreye alın.

Daha Büyük Resim: AI Araçları Yeni Tedarik Zinciri Zaafı Mı?

Bu olay, birkaç yıldır "AI tedarik zinciri güvenliği" başlığı altında dile getirilen kaygıların somutlaştığı bir dönüm noktası. Önceki dönemde kurumlar için tedarik zinciri güvenliği; CI/CD boru hatları, paket yöneticileri ve bulut sağlayıcıları etrafında konumlanıyordu. 2026 itibarıyla bu resme yeni bir katman eklendi:

- LLM destekli üçüncü taraf araçlar

- Bu araçların OAuth ile bağlandığı kurumsal hesaplar

- Araçların tüketdiği ve ürettiği vektör bellekler

Güvenlik ekipleri için bu, klasik bir SaaS incelemesinden farklı. Zira bir AI aracı, yalnızca veriyi okumuyor; aynı zamanda bu veriyi başka sistemlerle eyleme dökebilecek bir asistan konumunda. OAuth halkasının ele geçirilmesi, doğrudan bir otonom aktör kazanmak anlamına gelebiliyor.

Vercel Cephesinde Sonraki Adımlar

Şirket; olayın ardından kapsamlı bir iç soruşturma başlattığını, olayın kolluk kuvvetlerine bildirildiğini ve araştırma ilerledikçe kamuoyuyla ek bilgilendirme yapılacağını duyurdu. Burada beklenebilecek başlıklar şunlar:

- Etkilenen ortamların ve erişim yollarının kamuya açık bir post-mortem ile paylaşılması

- Üçüncü taraf entegrasyonlarda scope daraltma politikaları

- Çalışan hesaplarında varsayılan olarak donanım anahtarı (FIDO2/WebAuthn) kullanımının zorunlu hâle getirilmesi

Sonuç

Vercel'in yaşadığı olay, bulut ve geliştirici ekosisteminde uzun süredir tartışılan fakat henüz yeterince olgunlaşmamış bir soruyu yeniden gündeme taşıyor: "Kurumsal ağımızın üçüncü taraf bir yapay zekâ aracı kadar güvenli olduğu gerçeğiyle nasıl yüzleşeceğiz?"

Saldırının platformun kendi kodunda değil, bir AI aracının OAuth halkasında başlamış olması, özellikle DevOps ve güvenlik ekiplerinin önümüzdeki dönemde benimsemesi gereken yaklaşımı net bir şekilde çiziyor: AI entegrasyonlarını, CI/CD kadar kritik bir saldırı yüzeyi olarak kabul etmek ve ona göre politika, izleme ve rotasyon süreçleri kurmak. Aksi hâlde, bir sonraki manşetin aynı şablondan yazılması an meselesi.